HEUR:Trojan.Multi.Powecod.a

HEUR:Trojan.Multi.Powecod.a редкий вирус. Первым его проявлением было то , что браузер пытался перейти на какой то сайт, но антивирус блокировал эти переходы и это длилось бесконечно.

Удаление браузера не помогло. Касперский определил этот вирус как «HEUR:Trojan.Multi.Powecod.a», помещал его в карантин, но удалить совсем не получалось. Я решил обратиться к интернету и прочитать про этот вирус. Но про него была всего одна статья, доклад Лаборатории Касперского для англоязычной аудитории...

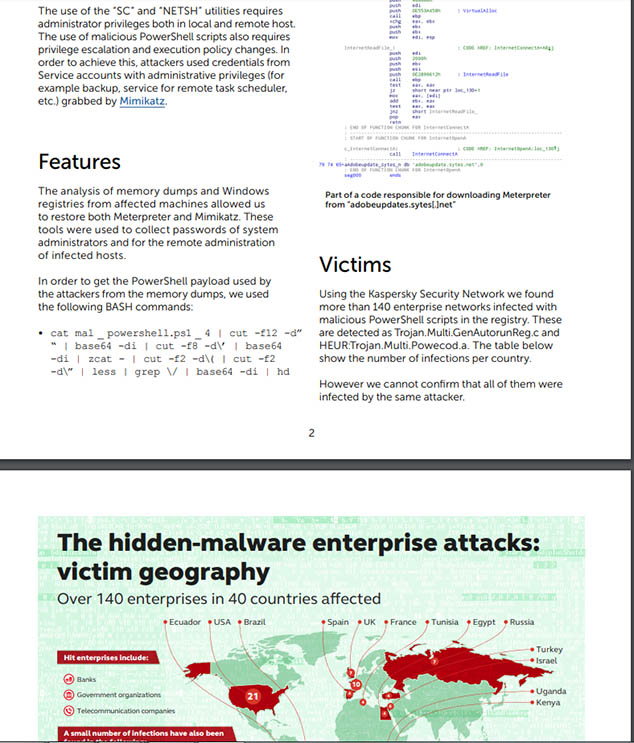

Там говорится, что «Используя Касперского мы нашли более 140 корпоративных сетей, зараженных вредоносным сценарием PowerShell в реестре. Вирусы детектируется как Trojan.Multi.GenAutorunReg.c и HEUR:Trojan.Multi.Powecod.a.»

Программа PowerShell используется администраторами и программистами. Позволяет настраивать удалённые компьютеры, запускать команды, программы и перезапускать сервисы.

Таким образом становится ясно, что HEUR:Trojan.Multi.Powecod.a проникнув в систему, позволял получать злоумышленникам удаленный доступ к зараженному компьютеру, управлять им, вводить нужные команды.

![]()

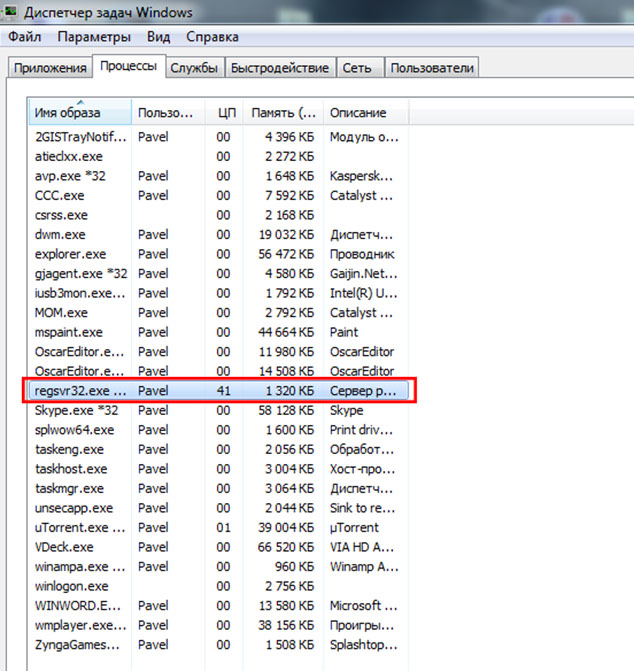

Второй раз вирус проявился более скрытно, браузер вел себя нормально, только иногда на долю секунды выскакивало окно «с командной строкой» сворачивалось и исчезало. Касперский на этот раз вообще молчал и вирус не замечал. Зато в Диспетчере задач появился процесс, которого обычно отсутствует. regsvr32.exe — отвечает за регистрацию файлов DLL в системе, этого процесса заметно быть не должно. Если он виден и активен, то это говорит о наличии «битого» файла DLL либо работой вируса.

![]()

Как удалить вирус HEUR:Trojan.Multi.Powecod.a

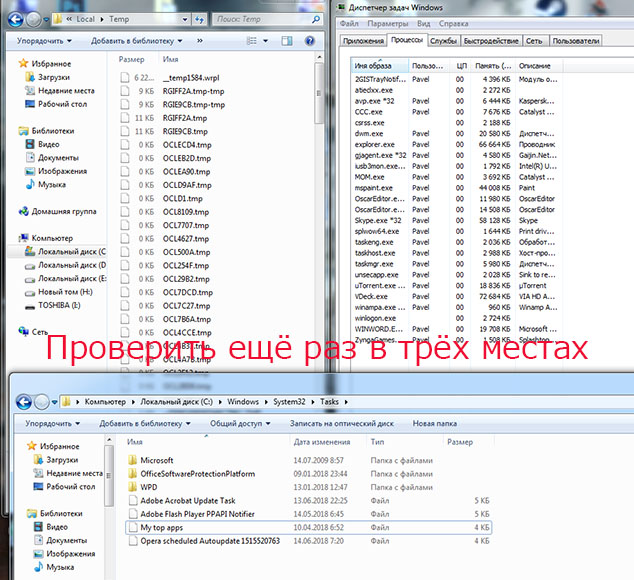

В первую очередь отключите интернет. Затем добейтесь, чтобы его не было не в карантине, не в резервном хранилище и тем более в активных угрозах. В диспетчере задач отключите все процессы под названием regsvr32.exe (их может быть несколько)...

![]()

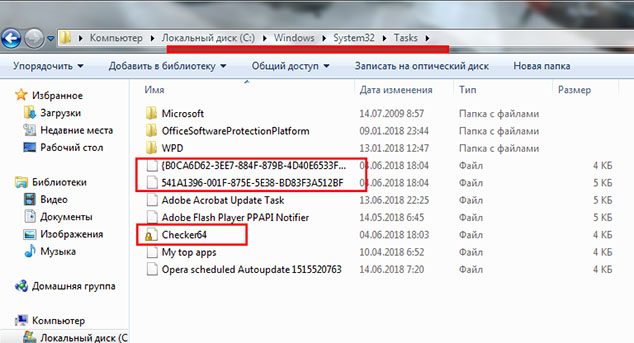

Затем заходим в директорию C:\Windows\System32\Tasks и удаляем Checker64 и файлы с длинными кодированными названиями...

![]()

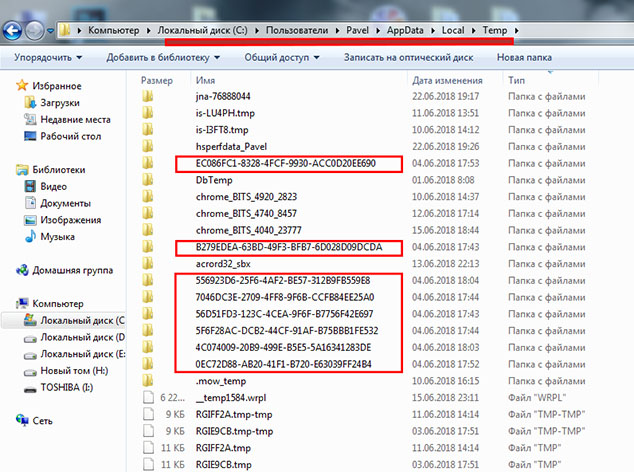

Переходим в директорию C:\Users\Pavel\AppData\Local\Temp и удаляем файлы с длинными кодированными названиями...они кстати всегда имеют одну дату создания...

![]()

Постарайтесь открыть все три окна одновременно C:\Users\Pavel\AppData\Local\Temp C:\Windows\System32\Tasks и диспетчер задач и убедитесь ещё раз, что всё чисто...если оставить один файл — ОН мгновенно размножается и всё , что Вы удалили восстанавливается...

![]()

Напоминаю...пока компьютер инфицирован, нельзя пользоваться никакими паролями от Банков онлайн и электронных кошельков!!!

Хочешь получать статьи этого блога на почту?

Хочешь получать статьи этого блога на почту?

Добавить комментарий